最新发布第120页

排序

NFT艺术品交易全流程:从铸造到转售的实务指南

这篇指南从技术视角逐步拆解 NFT 艺术品 交易全流程,带你看懂从链选择、代币标准到存储与费用模型的关键决策。无论你是开发者、收藏家还是创作者,都能在实务要点中学会把控成本、降低风险并掌...

MACD在币圈的实战秘籍:原理、信号与三大交易策略

把MACD带入币圈实战,学会MACD 交易策略,才能在高波动市场中更稳地捕捉趋势与反转。本文用简单易懂的信号解读和三大策略,手把手教你看交叉、读柱状图与识别背离,让指标真正助力盈利。

什么是NFT?一文读懂非同质化代币的价值与风险

什么是NFT?它不是单纯的数字艺术品,而是在区块链上证明稀缺性与所有权的代币,把文化产品、游戏资产和身份凭证变成可交易、可组合的数字资产;要看清NFT的价值,关键在于底层如何支持确权、转...

WireGuard:5G 网络安全的轻量化利器

5G 带来更低延迟和海量连接,也让传统 VPN 在性能与移动切换上捉襟见肘。WireGuard 5G 网络安全 提供了极简、高效且易审计的隧道方案,是移动设备、物联网与边缘计算的理想选择。

硬分叉是什么?透视加密货币网络的分裂与影响

硬分叉机制是区块链在规则不兼容时将网络永久分裂为两条账本的技术路径,它既能推动功能升级与安全修复,也可能激化社区分歧并带来链上风险。了解常见触发因素与关键挑战,能帮助用户和开发者在...

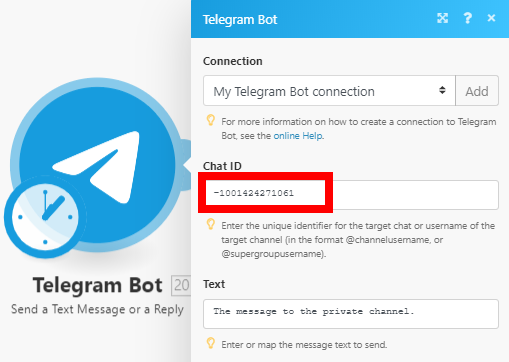

如何查看Telegram Chat ID?

要查看Telegram的Chat ID,可以通过以下方法:向@userinfobot发送消息,它会返回您的Telegram用户ID。使用Telegram API,发送请求https://api.telegram.org/bot<YourBotToken>/getUpdates...

纸飞机中文版怎么设置?

要设置纸飞机(Telegram)中文版,首先确保应用是最新版本。打开Telegram后,进入设置页面,点击“语言”选项。在语言列表中选择“简体中文”或“繁体中文”,然后确认即可。界面将自动切换为中...

SOCKS5 在渗透测试中的实战应用与隐蔽代理链构建

在边界防护严密的模拟攻击中,SOCKS5 渗透测试 能帮助红队构建隐蔽、灵活的代理链以实现稳健的后渗透通信。本文以通俗易懂的方式剖析原理与实战要点,助你在合规测试中提升隐蔽性与成功率。

SOCKS5服务价格对比:性能、稳定与性价比深度解析

别只被标签上的SOCKS5服务价格吸引,背后还有链路类型、节点分布、IP质量与运维保障等决定真实体验的隐形成本。本文用技术视角逐项拆解这些关键因素,帮你找到性能、稳定与性价比最合适的代理方...

用 WireGuard 高速私密解锁 Spotify 音乐

想在保留隐私的同时畅享全球音乐库?通过 WireGuard 解锁 Spotify,你能以更低延迟、更高吞吐和更简单的配置,获得更稳定、流畅的播放体验。

OpenVPN在企业内网的关键作用:实现安全、可控与高效的远程访问

当远程办公、分支互联和外包运维让企业内网的安全与可控性成了难题,OpenVPN 企业内网为构建既安全又可管理的远程访问体系提供了简单而可靠的答案。它通过 SSL/TLS 加密隧道把远程设备变成“本...

VPN over TLS 搭配 Nginx 反向代理:安全加速的实战部署指南

本文带你一步步实战部署 VPN over TLS 搭配 Nginx 反向代理,既能提升隐蔽性和连接稳定性,又方便证书管理与流量优化。无论是翻墙还是远程访问,这套组合在灵活性与安全性上都很实用,但在设计...

什么是合约交易?看透加密合约的杠杆机会与风险

合约交易并非简单的买涨买跌,而是通过永续、交割合约与期权等衍生工具,用杠杆放大在加密市场的盈利与风险。掌握资金费率、保证金与风控策略,才能在高波动中把握机会而不是被放大损失。